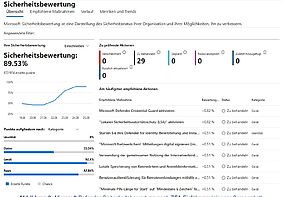

Die Arbeit von Herrn Klezel zeigt systematisch, wie sich eine Zero-Trust-Strategie mit Microsoft 365 technisch und organisatorisch umsetzen lässt. Die Analyse beginnt mit einer Laborumgebung, die typische Unternehmensstrukturen abbildet. Zu Beginn weisen die Systeme einen Microsoft Secure Score von 43,35 % auf. Zudem meldet Defender 416 Schwachstellen, darunter fünf mit dem Schweregrad „kritisch“ (CVSS 9.8). Die Einführung der Zero-Trust-Maßnahmen erhöht das Sicherheitsniveau deutlich. Entra ID erzwingt durch MFA und risikobasierte Zugriffsrichtlinien eine konsequente Identitätsprüfung. Jeder Zugriff wird anhand von Benutzer-, Geräte- und Anmelderisiken bewertet. Risiken wie ungewöhnliche Anmeldeorte oder kompromittierte Zugangsdaten führen zu einer automatischen Blockierung. Diese Maßnahmen decken zentrale Zero-Trust-Prinzipien wie explizite Verifizierung und Least-Privilege ab.

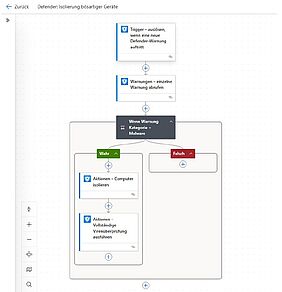

Mit Intune setzt die Arbeit ein vollständiges Geräte-Compliance-Modell um. Geräte müssen verschlüsselt, vollständig gepatcht und mit aktivem Echtzeitschutz betrieben werden. Defender steuert die Bedrohungserkennung. Sobald das System ein erhöhtes Risiko erkennt, greift automatisiertes Incident Response. Das Evaluierung zeigt, dass Malware-Simulationen direkt blockiert, bereinigt und als sicherheitsrelevant protokolliert werden. Auffällig ist, dass Caldera-Agenten für Angriffssimulationen bereits von der Standardkonfiguration zurückgewiesen werden. Ein zentrales Ergebnis ist die vollständige Beseitigung der 416 erkannten Schwachstellen. Die Kombination aus Defender Vulnerability Management, automatisierten Empfehlungen und Gerätehärtung führt dazu, dass alle Risiken inklusive der kritischen CVEs geschlossen werden. Damit reduziert sich die Angriffsfläche erheblich. Die Arbeit integriert zudem DLP-Richtlinien und Datenklassifizierung über Microsoft Purview. Auf dieser Basis lassen sich vertrauliche Daten identifizieren und schützen. Automatisierte Flows in PowerAutomate erhöhen die Reaktionsgeschwindigkeit. Ein Beispiel ist die automatische Isolierung kompromittierter Geräte, die im Labor reproduzierbar ausgelöst wird. Nach Abschluss der Maßnahmen liegt der Microsoft Secure Score bei 89,53 %. Die Analyse zeigt damit eine Verbesserung von mehr als 46%. Diese Steigerung ist vollständig belegt und geht auf technische Konfigurationen in den Säulen Identität, Geräte und Daten zurück.

Die Wirtschaftlichkeitsanalyse nutzt Modellwerte aus dem IBM Cost of a Data Breach Report. Die Ergebnisse zeigen: Zero Trust reduziert Kosten signifikant, weil Sicherheitsvorfälle seltener auftreten und schneller eingedämmt werden. Mittelständische und große Unternehmen profitieren aufgrund der Benutzerzahlen und höheren Automatisierungsgrade stärker von Skaleneffekten. Kleinere Unternehmen erreichen ebenfalls einen Nutzen, benötigen jedoch einen längeren Zeitraum zur Amortisation. Grundlage der Berechnungen sind Produktkosten (z. B. Microsoft 365 E5 Security), Implementierungsaufwand von etwa 3 MT sowie die modellierten Einsparungen durch vermiedene Sicherheitsvorfälle.

Die Arbeit benennt klare Grenzen. Die Laborumgebung bildet reale IT-Landschaften nur eingeschränkt ab. Insbesondere Nutzerverhalten, Legacy-Systeme und komplexe hybride Architekturen fehlen. Trotzdem liefert die Analyse belastbare Erkenntnisse zur Wirksamkeit von Zero Trust in Microsoft-365-Umgebungen. Sie zeigt, dass sich Sicherheitsniveau, Angriffsresilienz und Effizienz mit den verfügbaren Werkzeugen substanziell steigern lassen.

Betreuung:

- Autor: Andreas Klezel

- Erstgutachter & Betreuer: Prof. Dr. Matthias Wißotzki

- Zweitgutachter: Dipl.-Ing. Hartmann Schleifer